�K����ѿ�����h�̲���?�͑��˿���Ŀ���֙C�����h�̌��F

�r�g��2019-09-14 14:58:24 ���ߣ��o�� �g�[����82

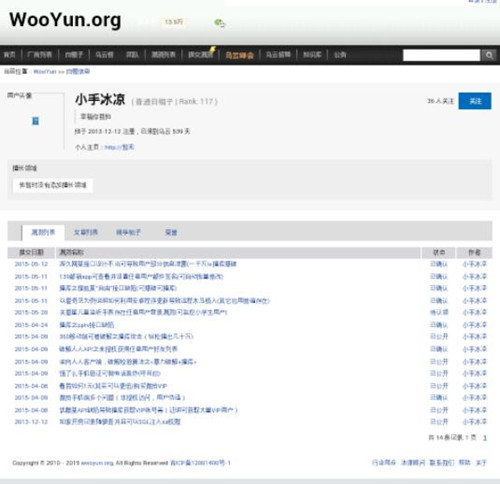

�����ύһЩײ��©�����oС�S�̶��Ҹ��X���g�������ߣ��@�δ����҂����úú��о��о�������һ�������ṩ1000�YƷ���o���ďS��-�K����ُ���������d���͑������𡣰l�F��һЩ���}�C����������_����Ч�����ǰl�ͽo����һ���K����朽ӣ�m.suning.com�����������_��������b���K����ُ�͑��˾��܉���ƌ�����������¡�������~̖���@�Ì����֙C��Ϣ���l���ŵȵȡ���

�K����ѿ�����h�̲������͑��˿���Ŀ���֙C�����h�̌��F�Dһ

- �M�����d

- �K����ѿ 5.11.0.0 �ٷ���

����75.26 MB

���ڣ�2019/9/14 14:58:24

�h����WinXP, Win7, Win8, Win10, WinAll

�h�� δroot��4.2�C����4.2ģ�M��

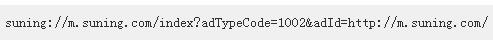

0x01 ˽�ж̾Wַ�����^���^�V����

�K�����Լ��Ķ̾Wַ���ɷ�ʽ�����Ñ�������Ʒ�r�͕��|�l���������Ñ���id����Ʒ�Wַ���ɶ̾Wַ���^���Е��z�y�Wַ���Ƿ����”suning.com“�������Ϳ������ɣ���t�ܽ^���@�N�z�y��ʽ�������@�^url�Yβ����#suning.com�Ϳ���

�yԇ��ַ��http://m.suning.com/dl/qJeA5UsD.html

Ո�������������£�

�K����ѿ�����h�̲������͑��˿���Ŀ���֙C�����h�̌��F�D��

���h�ij����ȫ@��������Ȼ��ƥ��������Y��

ps: ijӍ��https�z�y�rҲ������Ƶķ�ʽ����������

0x02 Intent�ӿ��^�V����

�K����ُ�͑����ṩ����Intent�ӿ�

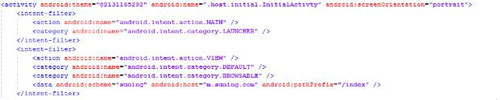

�K����ѿ�����h�̲������͑��˿���Ŀ���֙C�����h�̌��F�D��

�@���ӿ��ṩ��һ�����ܾ���ʹ���K����Ƕ���g�[�����_ָ���Wַ���@����Ȼ�]�Ќ�Ŀ�˾Wַ�M���^�V��

�@���ӿ��{�÷�ʽ����

�K����ѿ�����h�̲������͑��˿���Ŀ���֙C�����h�̌��F�D��

�yԇ��ַ��http://31.220.48.93:28214/sn/jm.html ʹ�ð��b���K����ُ���֙C�g�[�����_�@���Wַ�͕����D���K��Ȼ����_���ƣ���D

�K����ѿ�����h�̲������͑��˿���Ŀ���֙C�����h�̌��F�D��

���h�ޏ�ͬ��

0x03 �Ñ��ɱ���¡

�����Ñ���䛺����^���a�����^��Ĕ��������^���yԇ�l�F

�K����ѿ�����h�̲������͑��˿���Ŀ���֙C�����h�̌��F�D��

�@���ļ������Ñ���������Ϣ������ܫ@���Ñ����@���ļ����ܿ�¡�Ñ����yԇ��ʽ����A�C���ϵ���Ñ������Ƴ�EbuyPreferences.xml�ļ�����B�C���ϴ��_һ���K����ُ��Ȼ���Ä��ŵ�EbuyPreferences.xml���wͬ���ļ����ٴ��_�K����ُ���ѽ���A�������ˣ����ǷQ�l�F�����������_���Й��ޡ�

�ޏ͵�Ԓƥ��C���a����mac�����ԡ�

�l�Й����ܵ��e���֙C��ȥ�����ļ����������ڄe���֙C�����ļ������Ǜ]root����Ҳ���ܿ瑪���x�ļ����@���ƺ��������ã��e�����^�m����

0x04 �h���������

�@��©���_�����^���ˣ����w���@��http://drops.wooyun.org/papers/548����android 4.2֮�����Ҫ�ڱ�js�{�õķ����Ϗ�������@JavascriptInterface ��t�����{�ã�����androidͬ�r����һ���ׅf���k����������������S�ڵͰ汾��androd API���\�У��t��������@JavascriptInterface�@��Ҏ�t���Ԟ��@�h���������©����Ȼ���ڡ�

�K����ѿ 5.11.0.0 �ٷ���

- ܛ�����|�����aܛ��

- �ڙʽ�����M��

- ܛ���Z�ԣ����w����

- ܛ����С��77063 KB

- ���d����1840 ��

- ���r�g��2019/9/14 9:47:52

- �\��ƽ�_��WinAll...

- ܛ���������K����ѿ�͑�����һ����K���Ȳ��T��������_�l����I����ܛ�����K����ѿ���K��ͬ��... [�������d]

���P�YӍ

���Pܛ��

- ��֦FM����6���������µļm��?

- 10000��˾�C���V�㣺�ε�Ҳ���ڶ��˶��ɣ���...

- ը��С����淨Ԕ�� ����С���ɅR��

- ������APP�ϏV������Ͷ�M����������?

- �ְ��ֽ�������á����۲顱��һ�r�g�l���...

- B612�������o��ͯԒ���X����������

- �y�̾W��ô���̓r�CƱ �y�̓��̓r�CƱ����

- ֪����߅��С���ɣ������@Щ������p������...

- ��������I�Ϳ��ٌ��Ҵ�

- ���FС���ɡ���W���ˆ�?

- ��֪�����������ވD13��ʹ�ü���

- ��ӛ�~̫�韩?һ��Ԓ������ӛ�~������ӛ

- �罻ӛ�~������ʲô��?������ӛ�~��С����...

- �����h���s�o�������@�K�������R����������...

- ��ϫ����ģʽ������ ��ô�_�����E�D�Ľ̳�

- Pendo ��һ�������˾ͻز�ȥ���ճ����

- �� Siri������ϵ��Ь�����x�x���Ϳ��ٳ��ڿ�...

- �K����ѿ�����h�̲���?�͑��˿���Ŀ���֙C��...

- �е�Ӣ�Z�W������ͬ��Ӌ��

- С��һ�I�b�C���V��?

����������Xܛ��

Ӣ����

Ӣ���� ���ߘsҫ

���ߘsҫ ���LӰ��

���LӰ�� �ṷ����

�ṷ���� �vӍQQ

�vӍQQ 360�g�[��

360�g�[�� 360��ȫ�lʿ

360��ȫ�lʿ 360����

360���� Ѹ��

Ѹ�� �ѹ�ݔ�뷨

�ѹ�ݔ�뷨 ����

���� �Ӿ��`

�Ӿ��` ���D����

���D���� WinRAR

WinRAR WPS Office

WPS Office ��ɽ����ͨ

��ɽ����ͨ